英美10國示警 中國秘密入侵智慧裝置建大型惡意網路

(中央社記者陳韻聿倫敦24日專電)英國、美國、日本等總計10個國家聯合示警,與中國有關的惡意行為者常利用相對容易入侵的網路設備,例如手機等智慧型裝置,隱匿網路攻擊實際來源,以提高究責難度,且惡意行為者包含位於中國或與中國有關的資安公司。

參與發布這項警告的有英國國家網路安全中心(NCSC)、澳洲網路安全中心(ACSC)、加拿大網路安全中心(Cyber Centre)、德國聯邦憲法保衛局(BfV)及聯邦資訊安全局(BSI)、日本國家網路統括室(NCO)、荷蘭軍事情報和安全局(MIVD)。

另外,還有紐西蘭國家網路安全中心(NCSC-NZ)、西班牙國家密碼中心(CCN)、瑞典國家網路安全中心(NCSC-SE),以及美國聯邦調查局(FBI)、國家安全局(NSA)、國防部網路犯罪中心(DC3)及網路安全和基礎設施安全局(CISA)。各單位已分別在國內發布預防措施與行動對策建議。

英國NCSC指出,惡意行為者往往利用相對容易入侵、可見於日常生活的網路邊緣裝置建構秘密活動網絡。這些邊緣裝置涵蓋家用路由器、各式智慧電子設備等,且使用者很有可能未察覺裝置已遭入侵。

NCSC示警,惡意行為者正「大規模」利用以類似手段建構的秘密活動網絡,打擊目標涵蓋足以對國家安全、經濟活動和民眾生活構成可觀影響的關鍵領域,範圍廣及全球。

這類秘密網絡也被用於竊取敏感資料,同時維持持續性的入侵。

NCSC強調,網路攻擊手法持續更新升級,凸顯多年來以入侵指標(IoC)為主、依賴已知證據的傳統威脅檢測方法正在失效。

惡意行為者可使用動態IP位址及其他可迅速變更、隨機生成的路徑快速發動攻擊;就算被駭系統偵測到IoC,IoC也可能即刻消失,網路安全防衛難度因此急遽上升。

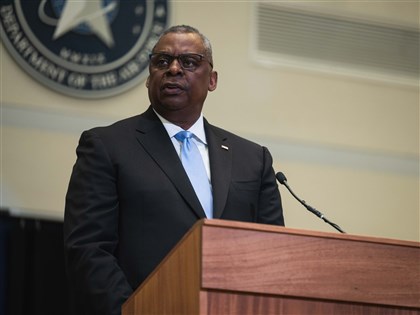

NCSC行動總監齊哲斯特(Paul Chichester)表示,近年來,以中國為據點的網路組織「刻意」增加使用這類惡意網絡,以隱匿其活動痕跡、逃避責任。然而,NCSC不會迴避揭露相關技術,也呼籲各界立即採取行動、提升對關鍵資產的保護。

根據NCSC的威脅分析,這類惡意網絡可用於執行網路攻擊鏈每一階段,包含目標偵察、惡意軟體投放、指揮管制和資料輸出;不僅可迅速動態調整,成本也相對低廉。

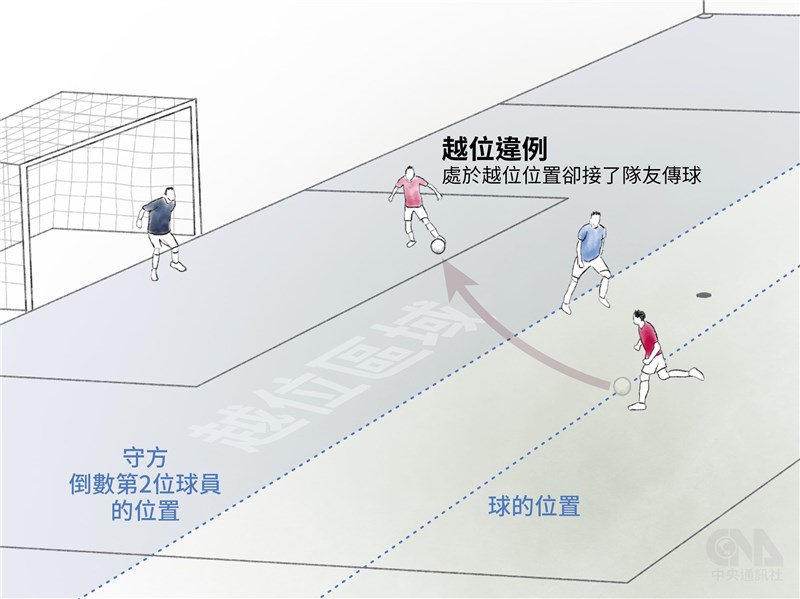

英國NCSC曾於2024年9月偕同美國、澳洲、加拿大等國,揭露與中國官方有關的駭客組織「亞麻颱風」(Flax Typhoon)使用的殭屍網路,背後負責營運殭屍網路的是北京資安公司「永信至誠」。殭屍網路(botnet)又稱為喪屍網路、機器人網路,即遭入侵的網路裝置淪為傀儡,遭駭客控制以發動攻擊。

根據公司官網,「永信至誠」是中國國家級「小巨人」企業,公司願景為「帶給世界安全感」。

去年12月,英國政府宣布制裁「永信至誠」,以回應「永信至誠」對英國及盟友的「魯莽、無差別」網路惡意活動。

根據微軟(Microsoft)公司歷年來的網路安全分析,「亞麻颱風」的攻擊目標也涵蓋台灣組織機構,且為持續性的入侵,過程中僅使用極少量惡意軟體、主要利用台灣各組織機構的系統內建工具,得以不動聲色長期潛伏,包括執行可能的間諜活動。(編輯:陳妍君)1150424

![NBA總冠軍賽 馬刺客場反撲尼克追成1比2[影]](https://imgcdn.cna.com.tw/www/webphotos/WebCover/420/20260609/909x681_20264333278.jpg)

![世足歷屆主題曲回顧 夏奇拉3度獻聲居冠、LISA柾國引入韓流風[影]](https://imgcdn.cna.com.tw/www/webphotos/webcover/420/20260608/799x600_921933020267.jpg)